Auf dem Weg in die Diktatur?

Überwachung im Internet durch PRISM, Tempora & Co - Unterrichtsentwurf 20.07.2013, 22:22

Ein absolut scharfer Text zur Problematik der Überwachung: »Die Dekonstruktion des Internets« von Michael Konitzer. Arbeitsblätter mit Fragen zur Texterschließung, Thesen zur Diskussion und Erörterung, Folien, Hinweise zum Unterrichtsgang. Niveau Sekundarstufe II.

Der vollständige Text findet sich hier: Die Dekonstruktion des Internets. Einen herzlichen Dank an den Autor Michael Konitzer für die Erlaubnis zur Veröffentlichung. Von ihm stammt übrigens auch die Idee, die Problematik durch die 3-Affen-Symbolik zu veredeln.

Spätestens seit dem durch Edward Snowden aufgedeckten Überwachungsskandal 2013 (NSA, PRISM, Tempora usw.) sollten für die nächsten 20 Jahre Fragen des Datenschutzes, der Privatsphäre und der Internetüberwachung zum Standardrepertoire jede/r Lehrer/in gehören. Das betrifft natürlich besonders den Fächerkomplex Geschichte, Politik, Sozialkunde, Gemeinschaftskunde usw., außerdem natürlich das Fach Deutsch, wo (Text-)Verständnis, Meinungsbildung und Diskussion, Argumentation, Erörterung eine zentrale Rolle spielen.

Michael Konitzer hat auf seinem Blog The Difference einen überaus lesenswerten, zeitlosen Text zur Überwachungsproblematik geschrieben: Die Dekonstruktion des Internets. Mit einer gekürzten Version lässt sich anspruchsvoll im Unterricht der Oberstufe arbeiten, zumal hier neue Perspektiven geöffnet werden, die weit über das übliche "Sie-wissen-alles-über-uns-das-ist-nicht-gut"-Gesaier hinausgehen.

Sie finden hier Unterrichtsmaterialien, die v.a. auf die Fächer Deutsch und Geschichte/Politik zugeschnitten sind. Wer das Thema in der Sekundarstufe I behandeln möchte, sollte auf etwas einfacheres Material zugreifen (z.B. Das PRISM-Rollenspiel zum Datenschutz; Sammlung von Unterrichtsmaterialien zum PRISM-Programm: ZUM-Wiki: PRISM).

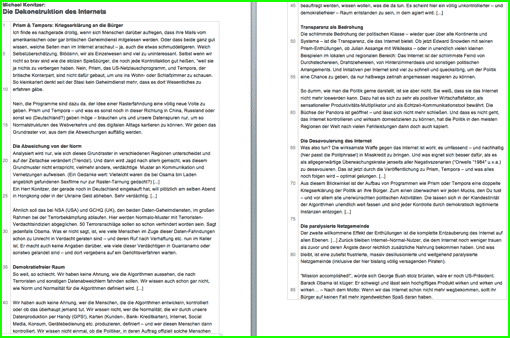

Bild: Shutterstock (Montage)

"Die Dekonstruktion des Internets" - Unterrichtsmaterial

Zentral für die Behandlung ist der gekürzte, zweiseitige Text Die Dekonstruktion des Internets (PDF) von Michael Konitzer. Der Text umfasst etwa 850 Wörter.

In einem weiteren Dokument finden Sie Arbeitsmaterialien zur Bearbeitung des Textes: Arbeitsmaterialien (PDF) (insgesamt 4 Seiten), in einer separaten Datei einige Lösungsvorschläge zu den Fragen der Texterschließung: Lösungsvorschläge (PDF).

Arbeitsfragen zur Texterschließung und zu den Grundideen des Textes, außerdem einige Vorschläge für Themen zur Diskussion oder Erörterung

Vorschläge zum Unterrichtsverlauf

Kurzform:

- Erschließung des Textinhalts / Verständnissicherung

- Fokussierung auf Kernaussagen des Textes

- Diskussion

Schritt 1: Erschließung des Textinhalts

Der Text kann gemeinsam abschnittsweise gelesen und besprochen werden. Einige Wörter werden der Klärung bedürfen ("Dekonstruktion", "Volte", "Algorithmen", "Büchse der Pandora") - evtl. Vorentlastung zuhause.

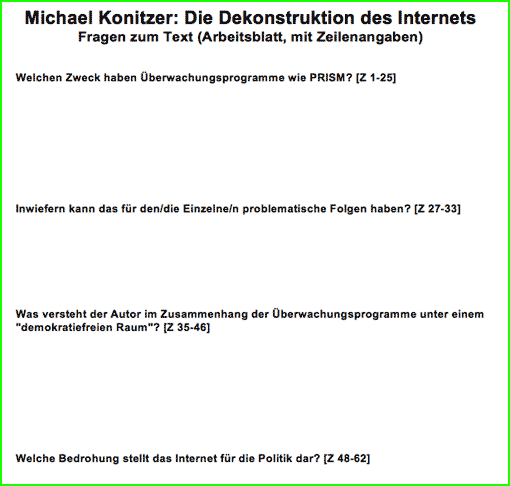

Anschließend werden die Fragen zum Textinhalt schriftlich beantwortet (in stärkeren Klassen kann man direkt mit diesem Arbeitsblatt einsteigen, z.B. als Hausaufgabe). Benutzen Sie dazu eines der beiden ersten Blätter in der Datei Arbeitsmaterialien (PDF); Blatt 1 ist etwas leichter, da Zeilennummern angegeben werden, für ambitioniertere/bessere Klassen verwenden Sie Blatt 2 (ohne Zeilennummern).

Die Fragen lauten:

- Welchen Zweck haben Überwachungsprogramme wie PRISM? [Z 1-25]

- Inwiefern kann das für den/die Einzelne/n problematische Folgen haben? [Z 27-33]

- Was versteht der Autor im Zusammenhang der Überwachungsprogramme unter einem "demokratiefreien Raum"? [Z 35-46]

- Welche Bedrohung stellt das Internet für die Politik dar? [Z 48-62]

- Wie versucht die Politik das Internet in "Misskredit" zu bringen? [Z 64-81]

Diese Fragen dienen nur dem Textverständnis; sie könnten auch im Rahmen einer Einheit "Lesekompetenz" oder "Sachtextanalyse" verwendet werden.

Für das Auge der Lehrer/in bestimmt sind die Lösungsvorschläge (PDF), die selbstverständlich nur als Anregung zu verstehen sind. Inhalt des Blattes:

Lösungsvorschläge zu den Arbeitsfragen "Internet-Überwachung"

Welchen Zweck haben Überwachungsprogramme wie PRISM? [Z 1-25]

Überwachungsprogramme dienen dazu, ein Grundraster der "Normalität" zu erstellen. Alles, was von dieser Normalität abweicht, ist verdächtig und gerät ins Visier der Ermittler. Beispiel aus dem Text:

- Wer keine Sexfilme besitzt, ist auffällig (= Islamist?)

Inwiefern kann das für den/die Einzelne/n problematische Folgen haben? [Z 27-33]

Menschen werden zu Unrecht verdächtigt und möglicherweise verfolgt, was mit Schädigung von Ruf, Existenz und Leben verbunden sein kann.

Was versteht der Autor im Zusammenhang der Überwachungsprogramme unter einem "demokratiefreien Raum"? [Z 35-46]

Die Überwachung verläuft unkontrolliert, da ihre Intentionen und Konzepte völlig unklar sind. Die Politiker, die als demokratisch legitimierte Vertreter Kontrolle ausüben sollten, haben ebenfalls keine Kontrolle über die Art und die Folgen der Überwachung - die Situation ist zu komplex und total.

Welche Bedrohung stellt das Internet für die Politik dar? [Z 48-62]

Das Internet entlarvt Korruption und "Hinterzimmerdeals" der Politik; dies kann durch die Struktur des Internets von der Politik nicht unterbunden werden.

Wie versucht die Politik das Internet in "Misskredit" zu bringen? [Z 64-81]

Die Politik freut sich über unkontrollierte Überwachungsszenarien, da Internetnutzer in Angst vor den Folgen ihres kritischen Tuns leben. Weiterhin wird den Internetnutzern jeglicher Idealismus genommen, es bleibt eine "paralysierte Netzgemeinde".

Schritt 2: Fokussierung auf die Kernaussagen des Textes

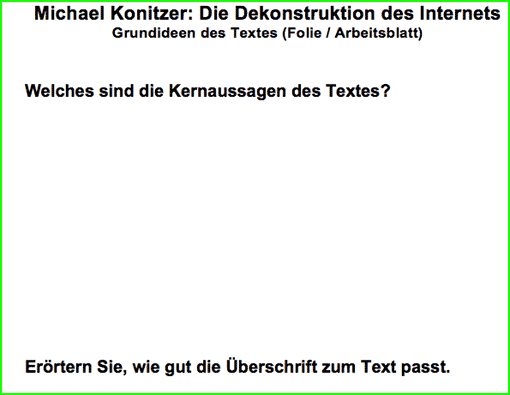

Nachdem der Text verstanden wurde, sollen die Grundideen des Textes knackig formuliert werden. In stärkeren Klassen kann man die Besprechung der Texterschließungsfragen bei Zeitmangel auch weglassen und nach Lektüre des Textes direkt hier einsteigen.

Die entsprechenden Arbeitsaufträge finden Sie in den Arbeitsmaterialien (PDF) auf Seite 3; das sind zwei Fragen, die getrennt behandelt werden können. Drucken Sie die Seite auf Folie oder teilen Sie sie als Arbeitsblatt aus (wobei der Platz zur handschriftlichen Bearbeitung etwas knapp sein könnte).

Auch hier gibt es einige Lösungsvorschläge (PDF):

Lösungsvorschläge zu den Fragen nach den Kernaussagen des Textes und der Überschrift:

Welches sind die Kernaussagen des Textes?

- Durch Überwachung soll nicht der Einzelne durchleuchtet werden.

- Durch die Überwachung wird festgelegt, was "normal" ist und was nicht.

- Alles, was von der "Normalität" abweicht, ist auffällig und damit verdächtig.

- Wer durch von der Norm abweichendes Verhalten ins Visier der Ermittler gerät, riskiert Verfolgung und sinnlose Strafe.

- Die Überwachungsmaschine ist nicht mehr unter demokratischer Kontrolle.

- Der Politik kommt diese Situation entgegen, da sie so Widerstand und Enthüllungen aus dem Internet unterbinden kann.

Erörtern Sie, inwiefern die Überschrift zum Text passt.

Das Konzept der Dekonstruktion ausführlich zu bearbeiten dürfte nur in überaus starken Klassen (oder Seminarkursen o.ä.) sinnvoll sein. Wahrscheinlich genügt eine alltagsorientierte Verwendung der Begrifflichkeit ("Auflösung", "Rückführung").

Die Überschrift fasst den Textinhalt pointiert zusammen, denn

- dekonstruieren = bewusster (?), systematischer Vorgang; führt zur Überlegung, inwieweit das Überwachungssystem von der Politik ebenfalls bewusst und systematisch eingesetzt wird

- im Zentrum steht die Zerstörung des Internets - häufig wird bei der Diskussion um Überwachung aber über Inhalte diskutiert (Terrorismusbekämpfung; Überführung von Outlaws o.ä.; "Er kifft.", "Er schaut Pornos.")

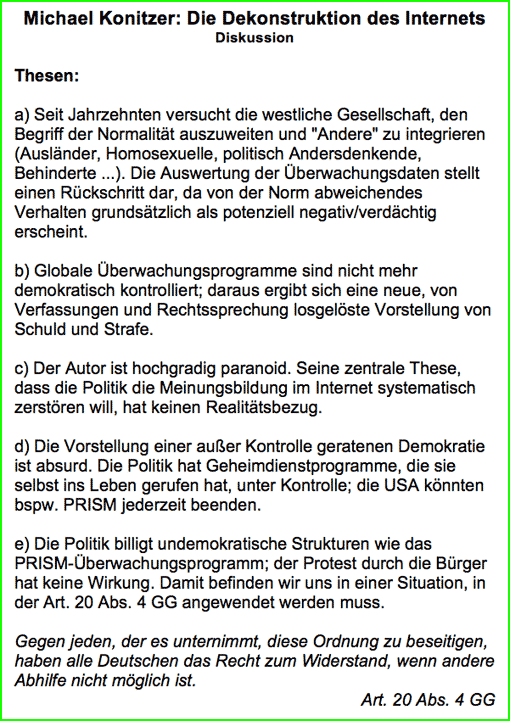

Schritt 3: Diskussion / Erörterung

Auf Seite 4 der Arbeitsmaterialien (PDF) sind einige Vorschläge für Themen zur Diskussion oder zur Erörterung. Hier könnte im Deutschunterricht die textgebundene Erörterung geübt werden; inhaltlich fruchtbarer dürfte in jedem Fall eine freie Diskussion sein, evtl. erweitert um Rollendiskussionen (Politiker/innen; Verdächtige; "Unnormale"; NSA-Mitarbeiter/in ...). Denkbar ist auch eine arbeitsteilige Beschäftigung mit den vorgeschlagenen Themen.

Die Diskussion könnte eingeleitet oder zwischendurch befeuert werden durch ein Bild wie das oben: nichts hören, nichts sehen, nichts sagen.

Besonders fruchtbar dürfte die Auseinandersetzung mit der letzten These sein, durch die die Frage nach dem Widerstandsrecht nach Grundgesetz Art. 20 Abs. 4 aufgeworfen wird. Die Diskussion ist deshalb so spannend, weil sich aktuell (07/2013) kaum jemand über die Abhörerei aufregt. Wer der Argumentation des Textes folgt, hätte jedoch allen Grund dazu.

Inhalt des Arbeitsblattes/der Folie:

Thesen zur Diskussion

a) Seit Jahrzehnten versucht die westliche Gesellschaft, den Begriff der Normalität auszuweiten und "Andere" zu integrieren (Ausländer, Homosexuelle, politisch Andersdenkende, Behinderte ...). Die Auswertung der Überwachungsdaten stellt einen Rückschritt dar, da von der Norm abweichendes Verhalten grundsätzlich als potenziell negativ/verdächtig erscheint.

b) Globale Überwachungsprogramme sind nicht mehr demokratisch kontrolliert; daraus ergibt sich eine neue, von Verfassungen und Rechtssprechung losgelöste Vorstellung von Schuld und Strafe.

c) Der Autor ist hochgradig paranoid. Seine zentrale These, dass die Politik die Meinungsbildung im Internet systematisch zerstören will, hat keinen Realitätsbezug.

d) Die Vorstellung einer außer Kontrolle geratenen Demokratie ist absurd. Die Politik hat Geheimdienstprogramme, die sie selbst ins Leben gerufen hat, unter Kontrolle; die USA könnten bspw. PRISM jederzeit beenden.

e) Die Politik billigt undemokratische Strukturen wie das PRISM-Überwachungsprogramm; der Protest durch die Bürger hat keine Wirkung. Damit befinden wir uns in einer Situation, in der Art. 20 Abs. 4 GG angewendet werden muss.

Gegen jeden, der es unternimmt, diese Ordnung zu beseitigen, haben alle Deutschen das Recht zum Widerstand, wenn andere Abhilfe nicht möglich ist. (Art. 20 Abs. 4 GG)

Text "Die Dekonstruktion des Internets"

Wie auf dem Arbeitsblatt Die Dekonstruktion des Internets (PDF) verewigt:

Prism & Tempora: Kriegserklärung an die Bürger

Ich finde es nachgerade drollig, wenn sich Menschen darüber aufregen, dass ihre Mails vom amerikanischen oder gar britischen Geheimdienst mitgelesen werden. Oder dass beide ganz gut wissen, welche Seiten man im Internet anschaut – ja, auch die etwas schmuddeligeren. Welch Selbstüberschätzung. Blödsinn, wir als Einzelwesen sind viel zu uninteressant. Selbst wenn wir nicht so brav sind wie die stolzen Spießbürger, die noch jede Kontrollaktion gut heißen, “weil sie ja nichts zu verbergen haben. Nein, Prism, das US-Netzlauschprogramm, und Tempora, der britische Konterpart, sind nicht dafür gebaut, um uns ins Wohn- oder Schlafzimmer zu schauen. So kleinkariert denkt seit der Stasi kein Geheimdienst mehr, dass es dort Wesentliches zu erfahren gäbe.

Nein, die Programme sind dazu da, der Idee einer Rasterfahndung eine völlig neue Volte zu geben. Prism und Tempora – und was es sonst noch in dieser Richtung in China, Russland oder sonst wo (Deutschland?) geben möge – brauchen uns und unsere Datenspuren nur, um so Normalstrukturen des Webverkehrs und des digitalen Alltags kartieren zu können. Wir geben das Grundraster vor, aus dem die Abweichungen auffällig werden.

Die Abweichung von der Norm

Analysiert wird nur, wie sich dieses Grundraster in verschiedenen Regionen unterscheidet und auf der Zeitachse verändert (Trends!). Und dann wird Jagd nach allem gemacht, was diesem Grundmuster nicht entspricht, vielmehr andere, verdächtige Muster an Kommunikation und Vernetzungen aufweisen. (Ein Gedanke wert: Vielleicht waren die bei Osama bin Laden angeblich gefundenen Sexfilme nur zur Raster-Tarnung gedacht?) [...]

Ein Herr Konitzer, der gerade noch in Deutschland eingekauft hat, will plötzlich am selben Abend in Hongkong oder in der Ukraine Geld abheben. Sehr verdächtig. [...]

Ähnlich soll das bei NSA (USA) und GCHQ (UK), den beiden Daten-Geheimdiensten, im großen Rahmen bei der Terrorbekämpfung ablaufen. Hier werden Normalo-Muster mit Terroristen-Verdachtsindizien abgeglichen. 50 Terroranschläge sollen so schon verhindert worden sein. Sagt jedenfalls Obama. Was er nicht sagt, ist, wie viele Menschen im Zuge dieser Daten-Fahndungen schon zu Unrecht in Verdacht geraten sind – und deren Ruf nach Verhaftung etc. nun im Keller ist. Er macht auch keine Angaben darüber, wie viele dieser Verdächtigen in Guantanamo oder sonstwo gelandet sind – und dort vergebens auf ein Gerichtsverfahren warten.

Demokratiefreier Raum

So weit, so schlecht. Wir haben keine Ahnung, wie die Algorithmen aussehen, die nach Terroristen und sonstigen Datenabweichlern fahnden sollen. Wir wissen auch schon gar nicht, wie Norm und Normalität für die Algorithmen definiert wird. [...]

Wir haben auch keine Ahnung, wer die Menschen, die die Algorithmen entwickeln, kontrolliert oder ob das überhaupt jemand tut. Wir wissen nicht, wer die Normalität, die wir durch unsere Datenproduktion per Handy (GPS!), Karten (Kunden-, Bank- Kreditkarten), Internet, Social Media, Konsum, Gerätebedienung etc. produzieren, definiert – und wer diesen Menschen dann kontrolliert. Wir wissen nicht einmal, ob die Politiker, in deren Auftrag offiziell solche Menschen beauftragt werden, wissen wollen, was die da tun. Es scheint hier ein völlig unkontrollierter – und demokratiefreier – Raum entstanden zu sein, in dem agiert wird. [...]

Transparenz als Bedrohung

Die schlimmste Bedrohung der politischen Klasse – wieder quer über alle Kontinente und Systeme – ist die Transparenz, die das Internet bietet. Ob jetzt Edward Snowden mit seinen Prism-Enthüllungen, ob Julian Assange mit Wikileaks – oder in unendlich vielen kleinen Beispielen im lokalen und regionalen Bereich: Das Internet ist der schlimmste Feind von Durchstechereien, Drahtziehereien, von Hinterzimmerdeals und sonstigen politischen Arrangements. Und Initiativen per Internet sind viel zu schnell und quecksilbrig, um der Politik eine Chance zu geben, da nur halbwegs zeitnah angemessen reagieren zu können.

So dumm, wie man die Politik gerne darstellt, ist sie aber nicht. Sie weiß, dass sie das Internet nicht mehr loswerden kann. Dazu hat es sich zu sehr als positiver Wirtschaftsfaktor, als sensationeller Produktivitäts-Multiplikator und als Echtzeit-Kommunikationstool bewährt. Die Büchse der Pandora ist geöffnet – und lässt sich nicht mehr schließen. Und dass es nicht geht, das Internet kontrollieren und wirksam domestizieren zu können, hat die Politik in den meisten Regionen der Welt nach vielen Fehlleistungen dann doch auch kapiert.

Die Desavouierung des Internet

Was also tun? Die wirksamste Waffe gegen das Internet ist wohl, es umfassend – und nachhaltig (hier passt die Politphrase!) in Misskredit zu bringen. Und was eignet sich besser dafür, als es als allgegenwärtige Überwachungskrake jenseits aller Negativszenarien (“Orwells “1984″ u.v.a.) zu desavouieren. Das ist jetzt durch die Veröffentlichung zu Prism, Tempora – und was alles noch folgen wird – optimal gelungen. [...]

Aus diesem Blickwinkel ist der Aufbau von Programmen wie Prism oder Tempora eine doppelte Kriegserklärung der Politik an ihre Bürger. Zum einen überwachen wir jeden Mucks, den Du tust – und vor allem alle unerwünschten politischen Aktivitäten. Die lassen sich in der Klandestinität der Algorithmen unendlich weit fassen und sind jeder Kontrolle durch demokratisch legitimierte Instanzen entzogen. [...]

Die paralysierte Netzgemeinde

Der zweite willkommene Effekt der Enthüllungen ist die komplette Entzauberung des Internet auf allen Ebenen. [...] Zurück bleiben Internet–Normal-Nutzer, die dem Internet noch weniger trauen als zuvor und deren Ängste davor reichlich zusätzliche Nahrung bekommen haben. Und was bleibt, ist eine zutiefst frustrierte, massiv desillusionierte und weitgehend paralysierte Netzgemeinde (inklusive der hier bislang völlig versagenden Piraten).

“Mission accomplished!”, würde sich George Bush stolz brüsten, wäre er noch US-Präsident. Barack Obama ist klüger: Er schweigt und lässt sein hochgiftiges Produkt wirken und wirken und wirken… – Nach dem Motto: Wenn wir das Internet schon nicht mehr wegbekommen, sollt ihr Bürger auf keinen Fall mehr irgendwelchen Spaß daran haben.